参考资料:

百度百科《高级持续性威胁》:http://baike.baidu.com/item/APT%E6%94%BB%E5%87%BB/5030382

深度剖析APT攻击与防御 – 51CTO 专题:http://netsecurity.51cto.com/secu/qiming/APT2013/

作者:水波

链接:https://www.zhihu.com/question/28881041/answer/43586825

来源:知乎

著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。

链接:https://www.zhihu.com/question/28881041/answer/43586825

来源:知乎

著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。

“所谓APT攻击并非是真正存在的”。

因为从本质上讲,APT攻击并没有任何崭新的攻击手段,比如0 Day,比如钓鱼邮件,比如社工,比如木马,比如DDOS,都是存在已久的攻击手段,它只是多种攻击手段的战术性综合利用而已。因此在业界里有一种看法是APT应该是国与国之间,组织与组织之间网络战的一种具体表现形式,而非一种可供炒作的黑客入侵手段。

去年我做过一个演讲,主题叫《高级APT战术研究》,除了前面那位直接复制百度百科的同学的答案外,还粗浅归纳了一下“真正的”APT应该是一种怎样的形态:

在宏观特点上应该具备如下特征:

因为从本质上讲,APT攻击并没有任何崭新的攻击手段,比如0 Day,比如钓鱼邮件,比如社工,比如木马,比如DDOS,都是存在已久的攻击手段,它只是多种攻击手段的战术性综合利用而已。因此在业界里有一种看法是APT应该是国与国之间,组织与组织之间网络战的一种具体表现形式,而非一种可供炒作的黑客入侵手段。

去年我做过一个演讲,主题叫《高级APT战术研究》,除了前面那位直接复制百度百科的同学的答案外,还粗浅归纳了一下“真正的”APT应该是一种怎样的形态:

在宏观特点上应该具备如下特征:

- 高度目的性

- 高度隐蔽性

- 高度突然性

- 高度规模性

- 高度危害性

- 高度复合性

- 共时并发性

- 目标实体化

- 攻击非对称化

以上这些都被冠以“高度”的特征,自然是不会用于对付一般目标的,所谓杀鸡不用牛刀,所以大多数人不用太在意APT可能带来的威胁,当然前提是每个人对自己或自己所在机构的价值有清醒认识的基础上。

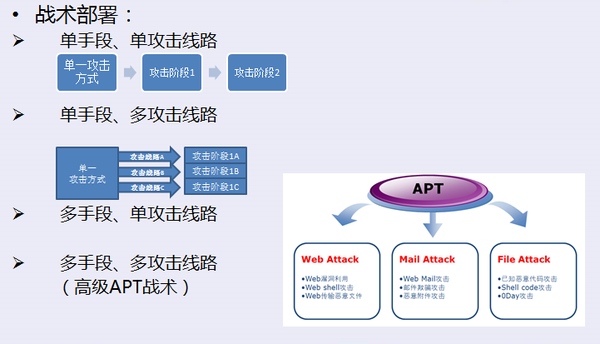

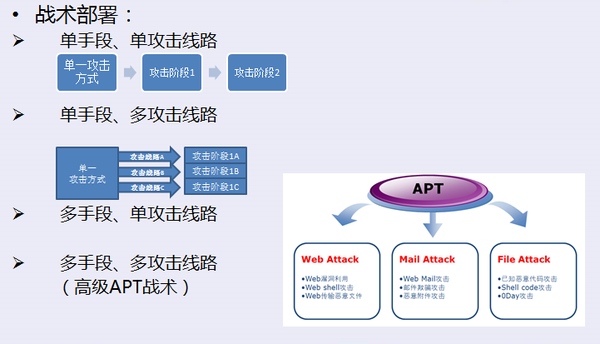

而在具体战术设计上,也呈现多样化形态(懒得打字了,放个PPT截图):

也就是说,事实上一次真正高级的APT攻击,是有着充分的计划性和准备性的,包括以下步骤:

- APT战术思想:确立作战目标、作战范围与作战目的

- APT战术设计:确定战术实现的资源需求、作战环境、战术部署

- APT战术准备:人力资源准备、技术资源准备、情报资源准备、作战预案准备

- APT作战方法:主攻与钳制、强攻与突破、战术协同

- APT高级战术:复杂战术的构造,战术的艺术

具体内容我也不再赘述,我想解释的一点是,真正的APT攻击不是单个黑客或者几个黑客为了捞点儿钱就能搞出来的花样,那必然是有着深厚背景和强大支撑力量的组织发起的,只有这样才能支持和维持APT攻击所需要的大量时间、人力、物力与财力。

顺带一提的是,现在大家说到APT攻击言必称0 day,更多原因大概是因为最近两年发现的APT攻击中,利用微软office文件(尤其是ppt与doc)0 day的邮件附件木马比较多的缘故。但事实上在实际工作中,我们在一些网络设备和负载均衡设备中也有发现APT攻击木马的情况。

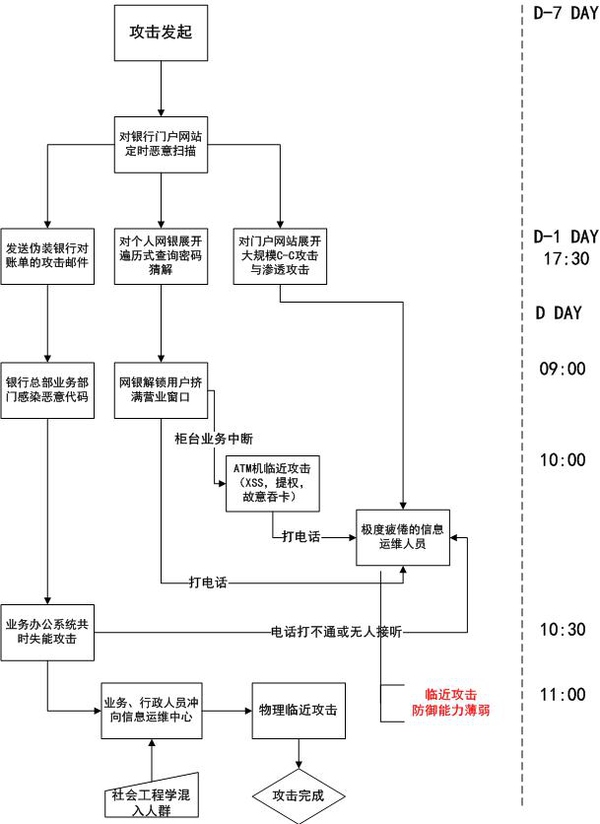

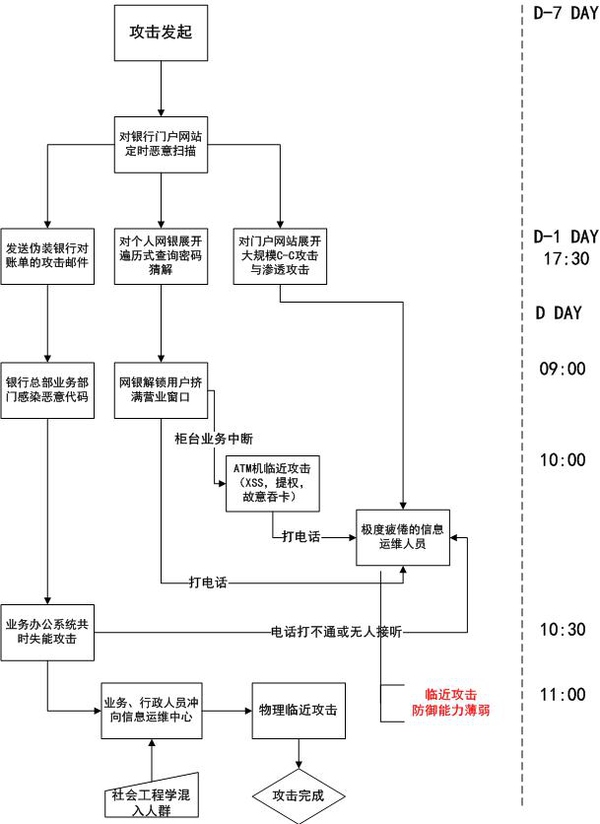

最后放一个我设计的理想化的,针对一家地区商业银行的APT战术计划图供大家消遣,万万不能当真。